El factor humano es, para muchos especialistas, el punto más vulnerable de la seguridad informática. Estudios recientes confirman que la mayoría de los incidentes están relacionados con fallas o acciones humanas. De hecho, se calcula que hasta el 95% de los incidentes de ciberseguridad involucran errores cometidos por personas, según datos del último Boardroom Cybersecurity Report de Secureworks.

Por eso, los responsables de seguridad lo consideran una de sus principales preocupaciones. Un informe global de 2024, el Voice of the CISO report, reveló que el 74% de los CISOs (Chief Information Security Officers) señalan el error humano como el principal riesgo en ciberseguridad.

En esa misma línea, the 2025 Security Awareness Training Statistics, publicado por KeepnetLabs, dice que el 82% de las brechas de datos involucran algún elemento humano, ya sea por error, uso indebido o manipulación mediante ingeniería social.

Sin embargo, no todas las organizaciones comparten esa mirada. Apenas el 67% de los miembros de juntas directivas reconocen el error humano como la principal vulnerabilidad, lo que sugiere una posible desconexión entre los equipos técnicos y la alta dirección (Secureworks).

La pregunta central es qué estrategia adoptan las organizaciones: capacitar al personal, aplicar sanciones o combinar ambas medidas. Para responder, se toman en cuenta los hallazgos de estudios e informes recientes (2024-2025) elaborados por consultoras internacionales y centros de investigación especializados.

El análisis busca identificar qué prácticas muestran mejores resultados según los datos disponibles, el impacto de la capacitación frente al castigo en la reducción de incidentes y en la cultura organizacional, así como las posibles diferencias entre industrias. Además, se revisan las buenas prácticas recomendadas en ciberseguridad para disminuir los riesgos vinculados al error humano.

Índice de temas

Importancia del error humano en la ciberseguridad

Los errores humanos abarcan desde hacer clic en enlaces de phishing, usar contraseñas débiles, compartir información confidencial por descuido hasta realizar configuraciones incorrectas en los sistemas. Estas fallas son aprovechadas por atacantes y muchas veces derivan en brechas de seguridad. Los datos más recientes muestran la magnitud del problema y la necesidad de gestionarlo de manera adecuada.

Incidentes atribuidos al factor humano

Un reporte de IBM señala que en 2024 alrededor del 24% de las brechas se debieron a acciones accidentales de empleados, una cifra menor a la del año anterior (2023), aunque todavía representa una proporción considerable de descuidos internos.

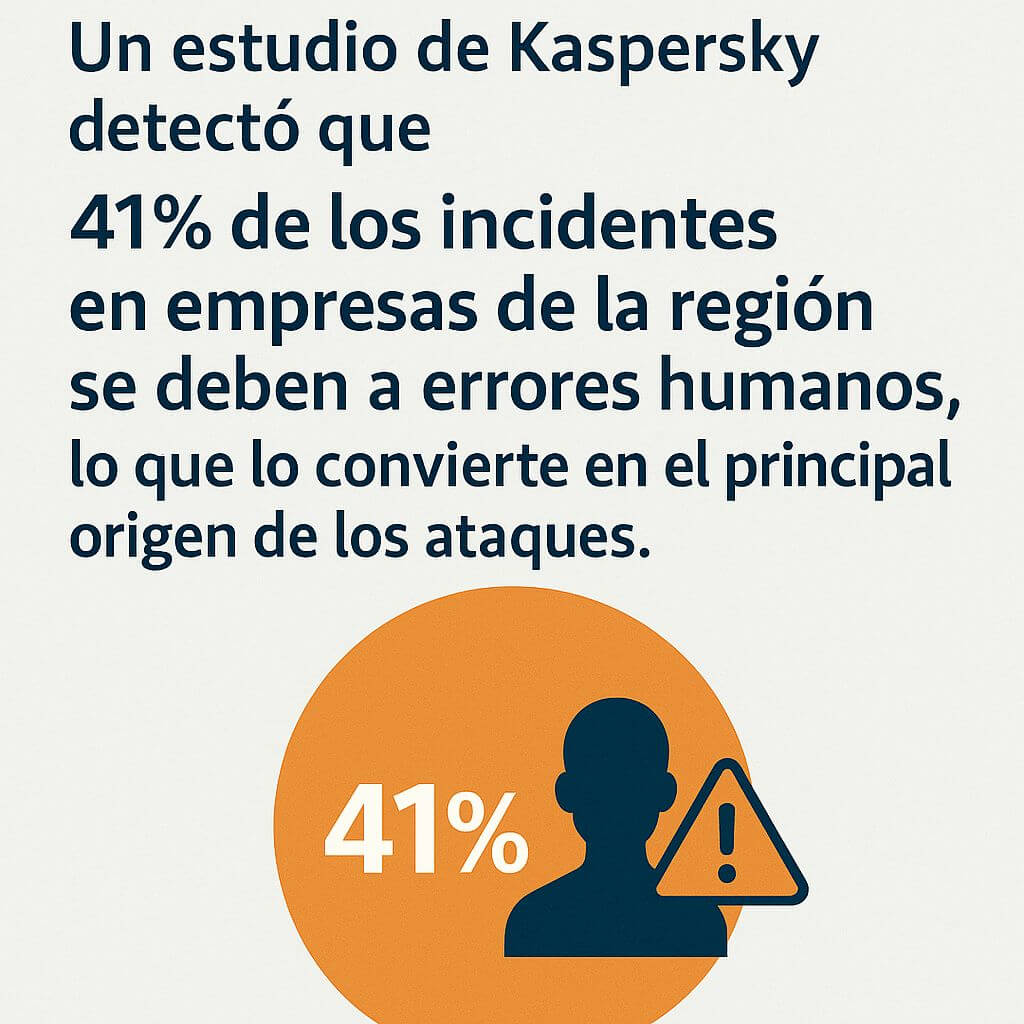

En América Latina, la tendencia se repite: un estudio de Kaspersky detectó que 41% de los incidentes en empresas de la región se deben a errores humanos, lo que lo convierte en el principal origen de los ataques.

Prioridad para los CISOs

Los responsables de seguridad muestran una preocupación creciente por este riesgo. Según un informe global de IBM, tres de cada cuatro CISOs (74%) identifican el error humano como la mayor amenaza de ciberseguridad para sus organizaciones. Sin embargo, su percepción no siempre es compartida en la alta dirección.

Apenas 63% de los miembros de juntas directivas considera el error humano como el principal riesgo, lo que marca una clara diferencia con la mirada de los CISOs y revela la necesidad de educar a los líderes empresariales sobre el impacto que tiene la conducta de los empleados en la seguridad corporativa.

Principales situaciones de riesgo humano

Las conductas más preocupantes en los equipos de trabajo incluyen clics en enlaces maliciosos, filtración de datos corporativos fuera de la empresa y compartición imprudente de credenciales.

Una encuesta de 2024 realizada a profesionales de ciberseguridad por Think Cyber reveló que más del 50% señaló al phishing y la mala gestión de credenciales como las prácticas que más los inquietan.

Otro estudio de Kaseya, mostró que 89% de los profesionales de TI consideran la falta de capacitación o el mal comportamiento de los usuarios como el principal problema de ciberseguridad, por encima de las fallas técnicas.

Estos datos confirman que el error humano no es un hecho aislado, sino un fenómeno sistémico, que abarca desde el desconocimiento hasta la negligencia o la falta de atención.

Estrategias empresariales frente a errores humanos

Cuando un empleado comete un error que compromete la seguridad –como caer en un engaño de phishing, ejecutar malware de manera accidental, filtrar datos sin intención o realizar una mala configuración– la empresa puede reaccionar de distintas formas.

Las respuestas más comunes van desde la capacitación o el reentrenamiento del trabajador, hasta la aplicación de sanciones o medidas disciplinarias. En muchos casos se combinan ambas: por ejemplo, se impone una capacitación obligatoria luego de un incidente y, al mismo tiempo, se emite un llamado de atención.

A continuación, repasamos las prácticas más habituales y las tendencias que comienzan a marcar el tema.

Capacitación y concientización del personal

La capacitación en ciberseguridad se convirtió en la respuesta más extendida, tanto preventiva como correctiva, frente al riesgo humano dentro de las empresas. En una columna de opinión, Jinan Budge, VP, Principal Analyst at Forrester, contó que el 97% de las organizaciones declaró implementar algún tipo de entrenamiento o awareness training para sus empleados, lo que muestra que prácticamente todas intentan educar a su personal en buenas prácticas. Sin embargo, la frecuencia y la calidad de estas instancias varían de manera significativa.

Muchas compañías todavía se limitan a ofrecer capacitaciones generales una vez al año, más enfocadas en cumplir con exigencias regulatorias que en lograr un impacto real. Un relevamiento de Think Cyber reveló que el 60% de los trabajadores recibe entrenamiento de seguridad únicamente una vez por año o con menor frecuencia. Este esquema, más formal que efectivo, resulta insuficiente en un escenario en el que las amenazas cambian de manera constante.

Después de incidentes provocados por errores humanos, una práctica habitual es exigir nuevas instancias de capacitación al empleado involucrado. Si un usuario falla reiteradamente en pruebas de phishing o causa una filtración accidental, se lo somete a cursos de refuerzo o se le recuerdan de manera obligatoria las políticas de seguridad. El objetivo es corregir la falta de conocimiento o de atención que facilitó el error.

De hecho, la encuesta Ciberscurity Suvery Report, citada por Kaseya, mostró que el 45% de los especialistas señaló las malas prácticas y la facilidad para caer en engaños como la raíz de los problemas, mientras que el 44% apuntó a la falta de entrenamiento, lo que refuerza la idea de que la solución pasa por educar mejor al personal.

Las empresas destinan cada vez más recursos a programas de concientización continua. El presupuesto global para capacitación en ciberseguridad de empleados, históricamente bajo, está en alza: según el Boardroom Cybersecurity Report, el gasto mundial en awareness training superará los US$ 10.000 millones en 2027. Esta tendencia muestra que las organizaciones reconocen la importancia de formar a su personal de manera sostenida, en lugar de limitarse a una inducción inicial o a charlas esporádicas.

En sectores altamente regulados, como finanzas y salud, suelen aplicarse políticas estrictas de capacitación periódica y evaluaciones de comprensión, debido al alto costo que puede generar un error humano. En esos casos, se utilizan simulaciones de ataque, como campañas de phishing simulado, que se envían de forma regular para medir la reacción de los empleados y reforzar las prácticas donde se detectan fallas.

Los especialistas destacan que estas pruebas no deben concentrarse solo en la base de trabajadores, sino también en los directores y altos ejecutivos, ya que los ataques de ingeniería social apuntan a todos los niveles dentro de la organización.

| Estrategia | Descripción | Datos y tendencias |

|---|---|---|

| Capacitación y concientización del personal | Formación en ciberseguridad para reducir el riesgo humano; incluye entrenamientos preventivos y correctivos después de incidentes. | 97% de las organizaciones implementa algún tipo de awareness training (Forrester). El 60% de los trabajadores recibe entrenamiento solo 1 vez al año o con menor frecuencia (Think Cyber). El gasto mundial en awareness training superará los US$ 10.000 millones en 2027 (Boardroom Cybersecurity Report). |

| Capacitación obligatoria tras un incidente | El empleado que comete un error (phishing, malware, filtración, mala configuración) debe repetir cursos o recibir refuerzos. | La encuesta Cybersecurity Survey Report citada por Kaseya indica que el 45% de los especialistas atribuye incidentes a malas prácticas y el 44% a falta de entrenamiento. |

| Simulaciones de ataque | Campañas de phishing simulado y pruebas periódicas para medir la reacción de los empleados y reforzar debilidades. | Práctica común en sectores regulados como finanzas y salud, donde el costo de un error humano es alto. |

| Aplicación de sanciones o medidas disciplinarias | Algunas empresas combinan la capacitación con llamados de atención o sanciones para reforzar la importancia de la seguridad. | Se utiliza especialmente cuando se detectan reiteradas fallas en pruebas de phishing o incumplimientos de políticas. |

Sanciones y cultura organizacional

Frente a errores humanos, algunas empresas optaron históricamente por aplicar medidas punitivas o disciplinarias, bajo la premisa de que el miedo a las consecuencias impulsa una mayor precaución.

Estas sanciones van desde amonestaciones verbales o escritas y pérdida de bonos, hasta el despido del empleado en casos extremos, cuando la acción ocasionó un daño grave o reiteró conductas negligentes. Sin embargo, la evidencia reciente muestra que un esquema basado únicamente en el castigo puede resultar contraproducente.

Miedo a reportar incidentes

Una cultura de castigo desalienta la transparencia. Según un relevamiento, más de la mitad de los empleados consultados (50%) afirmó que no se sentiría libre de repercusiones al reportar un error de seguridad cometido en el trabajo (thinkcyber.co.uk).

En otras palabras, temen admitir un desliz —como enviar información a un destinatario equivocado o caer en una trampa— por posibles sanciones. Este silencio es riesgoso: cuando los empleados ocultan sus errores, la empresa puede enterarse demasiado tarde de un ataque o una fuga de información, perdiendo la posibilidad de contenerlo a tiempo.

Temor al despido

La ansiedad por castigos extremos se refleja con fuerza en las generaciones más jóvenes. Según la consultora EY, casi dos de cada tres trabajadores de la Generación Z (menores de 26 años) y un 58% de los Millennials manifestaron temor a perder su empleo si alguna vez dejan a su organización vulnerable a un ciberataque por un error propio.

Paradójicamente, ese temor no necesariamente se traduce en menos fallas. El mismo estudio reveló que los más jóvenes, a pesar de ser nativos digitales, confían menos en su capacidad para identificar amenazas —solo un 31% de la Generación Z se siente muy seguro al detectar intentos de phishing— y registran más incidentes por clics indebidos. En este escenario, el miedo a equivocarse puede derivar en parálisis o descuido, en lugar de mejorar el desempeño.

Efectos adversos en la cultura

Expertos advierten que una mentalidad de “policía”, centrada en cazar al empleado infractor, deteriora la cultura de seguridad. Programas como las simulaciones de phishing planteadas como trampa, seguidas de escarnio público o reprimendas severas, recibieron fuertes críticas. Según Lisa Plaggemier, Executive Director at the National Cybersecurity Alliance, las lecciones muestran que este esquema de “gotcha!” (te atrapé fallando), basado en castigos o en la vergüenza, no genera un cambio cultural positivo ni sostenido.

Por el contrario, señala que tiende a provocar resentimiento y miedo entre los trabajadores, que terminan desconectándose de las iniciativas de seguridad. Empleados atemorizados incluso pueden buscar formas de esquivar las políticas, por ejemplo al usar dispositivos personales o métodos no autorizados para evitar sentirse vigilados. Esta reacción, lejos de solucionar el problema, incrementa los riesgos.

Excepciones: conducta maliciosa

Las sanciones firmes resultan adecuadas cuando se comprueba intencionalidad o negligencia grave. Casos de insider malicioso —empleados que roban información deliberadamente o sabotean sistemas— o de incumplimientos reiterados pese a haber recibido capacitación suelen derivar en despidos u otras medidas disciplinarias duras. Sin embargo, se trata de la minoría.

En la mayoría de los incidentes de seguridad, el empleado actuó de buena fe y cometió un descuido. Los analistas remarcan que “aunque una persona haya cometido el error que causó la brecha, no necesariamente es culpa individual”, salvo que exista malicia. Por eso, castigar al trabajador promedio por un error involuntario rara vez resulta constructivo. La responsabilidad recae en la organización, que debe implementar capacitación más efectiva y procesos sólidos para reducir la probabilidad de que esos errores se repitan.

Un cambio de paradigma

La tendencia actual apunta a dejar atrás la cultura del miedo o la culpa. Cada vez más organizaciones avanzan hacia un modelo de “socios en la seguridad”, donde los empleados son considerados aliados en la protección de la compañía. La lógica es capacitarlos y alentarlos a reportar problemas sin temor a sanciones.

Incluso cuando ocurre un error, se prioriza analizar qué falló en el proceso o en la capacitación antes que responsabilizar directamente a la persona. Este cambio busca sostener la confianza del trabajador y consolidar la seguridad como un esfuerzo compartido, en lugar de un examen en el que algunos “reprueban”.

El World Economic Forum, en su Global Cybersecurity Outlook 2025, recoge prácticas de política no punitiva, reconocimiento y recompensas y medir el reporte de incidentes como métrica positiva de desempeño.

En 2025, el Gobierno de la Provincia de Jujuy, Argentina, publicó en su portal oficial una política actualizada de seguridad de la información que dedica un capítulo específico a la formación y concientización del personal del sector público. En ese apartado se establecen los lineamientos y responsabilidades para que todos los organismos provinciales garanticen capacitaciones periódicas en ciberseguridad, incluyendo prácticas de prevención de incidentes, protección de datos y respuesta ante ataques.

El documento remarca que la creación de una cultura de seguridad debe ser una tarea compartida entre las áreas de tecnología y los distintos niveles de la administración, de modo que cada empleado conozca sus obligaciones y buenas prácticas.

Además, se indica que los responsables de cada dependencia deben planificar y registrar la formación de su personal y verificar que los contenidos se actualicen frente a nuevas amenazas, subrayando que el objetivo central es prevenir errores humanos y fortalecer la resiliencia de toda la infraestructura digital del gobierno provincial.

En una misma línea, la University of Wisconsin–Madison, a través de su área de Information Technology (UW–Madison IT), difundió instrucciones oficiales para que todo su personal –docentes, administrativos y estudiantes empleados– verifique la realización de la capacitación anual obligatoria en ciberseguridad. El comunicado describe el procedimiento para comprobar y documentar el cumplimiento de este entrenamiento, que forma parte de los programas institucionales de seguridad de la información de la universidad. El objetivo es asegurar que cada miembro de la comunidad universitaria complete los módulos de concientización en protección de datos, buenas prácticas frente a ataques de phishing y manejo seguro de credenciales, reforzando así la cultura de seguridad digital en todo el campus y cumpliendo los estándares de gobernanza y cumplimiento normativo vigentes en 2025.