Las aplicaciones de M2M son diversas y abarcan una amplia gama de industrias. Por ejemplo, en el sector de la energía, los medidores inteligentes utilizan M2M para enviar datos de consumo de energía a las compañías de servicios públicos, lo que resulta en una gestión más eficiente de la red eléctrica y una mejor comprensión de los patrones de consumo. En el ámbito de la atención médica, los dispositivos de monitorización remota permiten a los profesionales de la salud supervisar a los pacientes de manera más efectiva, recibiendo datos vitales de forma automática. En el transporte, los vehículos conectados utilizan M2M para rastrear su ubicación y estado, lo que es esencial para la logística y la gestión de flotas.

La tecnología M2M es un componente esencial de la Internet de las Cosas (IoT), que impulsa la interconexión masiva de dispositivos y sensores. Esto ha transformado la forma en que recopilamos y utilizamos datos en tiempo real para tomar decisiones informadas y brindar servicios inteligentes.

A medida que avanzamos en esta era de la digitalización y la automatización, el M2M seguirá siendo una parte integral de nuestro mundo conectado, creando oportunidades y desafíos emocionantes en una variedad de campos, desde la industria manufacturera hasta la agricultura y la gestión de edificios.

Índice de temas

¿Qué es la tecnología Machine to Machine?

En el contexto de la evolución tecnológica, la relación entre los distintos actores (el hombre, los dispositivos y el software) hasta hace poco siempre tenía un denominador común: el hombre. Era el hombre, de hecho, quien gobernaba, dirigía y controlaba si lo que hacían las máquinas era exactamente lo que estaban programadas para hacer.

Desde hace algunos años, sin embargo, nuestra figura (como humanidad) en muchos ámbitos influye cada vez menos en el ciclo de trabajo que realizan las máquinas. Con el desarrollo de máquinas cada vez más sensibles a lo que ocurre a su alrededor, se ha desarrollado una rama de la tecnología que engloba el conjunto de soluciones de sistemas integrados que permiten intercambiar y analizar información de forma totalmente automática mediante dispositivos interconectados físicamente entre sí o dentro de una red de datos: Machine to Machine (M2M).

Pero, ¿qué significa exactamente M2M en el mundo real? Aunque todavía no existe una definición exacta de Machine to machine, se puede afirmar que M2M puede describirse como “el conjunto de algoritmos y procedimientos que permiten a los sistemas embebidos realizar operaciones autónomas basadas en la transferencia automática de datos desde otro dispositivo sin ninguna o poca intervención humana”.

Historia y orígenes

A principios de los años 50, Isaac Asimov escribió e imaginó en su colección “Yo Robot” un mundo donde la automatización era de nombre y de hecho, y las máquinas podían hablar entre ellas y adaptarse a las circunstancias sin intervención humana, pero hubo que esperar hasta Theodore Paraskevakos para la primera patente de comunicación de datos a través de líneas telefónicas (el actual ID).

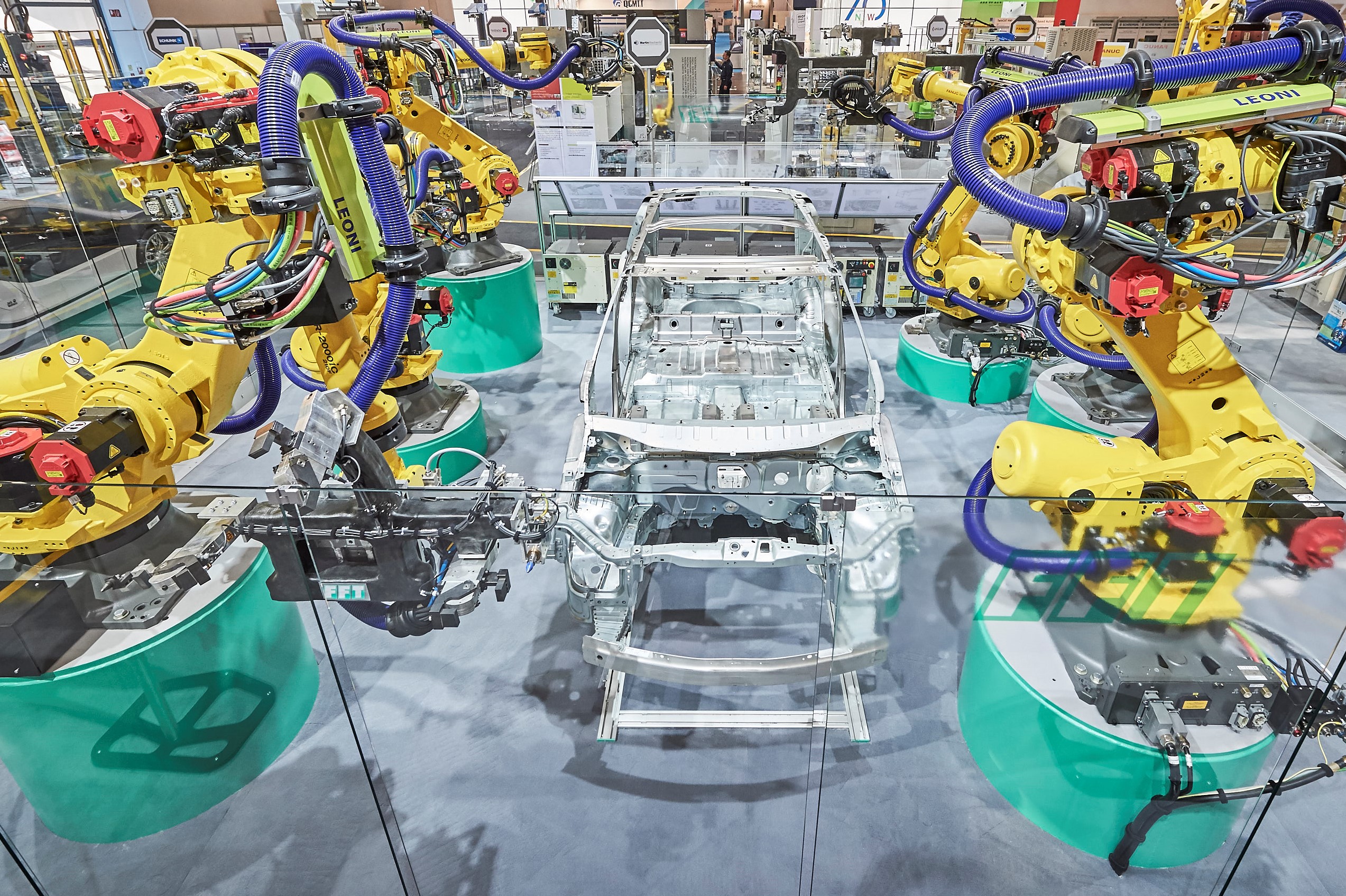

En la industria, los primeros ejemplos de M2M se dieron en la automoción, dentro de la cadena de montaje de automóviles, donde las piezas de una misma sección comunicaban la finalización de una operación y la posterior llegada de la pieza a la siguiente máquina.

Este tipo de comunicación era, sin embargo, unidireccional, y hubo que esperar a la estandarización de la tecnología RFID (Radio-Frequency IDentification) a finales de los ochenta y noventa del siglo pasado, cuando Nokia fue la primera en utilizar el acrónimo M2M para tener los primeros ejemplos concretos de comunicación entre dispositivos.

Sin embargo, el verdadero salto adelante se produjo gracias a tres factores principales: la miniaturización de los componentes, el desarrollo de protocolos comunes de comunicación y de redes de datos (inalámbricas y telefónicas), pero sobre todo la definición de normas y de los ámbitos en los que se inscribe M2M2, a saber, la televigilancia, la RFID, el control de una red de sensores, los servicios inteligentes y la telemática y telemetría.

Cómo funciona la tecnología Machine to Machine

La tecnología Machine to Machine permite integrar y hacer dialogar equipos (incluso de distintos tipos) instalados a cualquier distancia unos de otros mediante sensores que envían (o adquieren) datos que luego se transmiten a un servidor central a través de una red. Los sistemas M2M utilizan en la mayoría de los casos redes inalámbricas (públicas o privadas) y, en los casos más complejos, redes públicas con distintos métodos de acceso, por ejemplo telefonía móvil, Ethernet o web dentro de un sistema cerrado.

Un sistema M2M debe tener al menos dos dispositivos equipados con sensores, RFID, un enlace de comunicación mediante protocolos comunes y compartidos en modo Wi-Fi o celular y un software informático autónomo. Este software está programado específicamente para que un dispositivo de la red pueda interpretar los datos y tomar así las decisiones adecuadas.

Las aplicaciones M2M adquieren los datos, que pueden generar acciones automatizadas integradas. Esto es especialmente importante en el entorno industrial, donde la comunicación remota entre máquinas y dispositivos puede funcionar de forma coordinada para lograr un objetivo programado, de modo que la producción y todo el ciclo operativo puedan ser más eficientes.

Diferencias entre IoT y M2M

Existen diferencias sustanciales entre la tecnología Machine to Machine e Internet de las Cosas (IoT), aunque los términos se utilicen indistintamente de forma incorrecta. El IoT se considera, de hecho, la evolución de Machine to Machine, pero es sustancial y formalmente erróneo. La principal diferencia es que mientras IoT necesita la tecnología M2M, M2M no necesita IoT.

Formalmente, M2M e IoT hacen lo mismo (comunicación entre dispositivos conectados), pero mientras en el primero encontramos dispositivos individuales conectados en red en un sistema cerrado, IoT permite conectar múltiples subsistemas M2M en un sistema que interactúa con el entorno físico (objetos conectados, Smart Objects) y con las personas.

Los sistemas basados en M2M utilizan transmisiones punto a punto entre dispositivos, con sensores y hardware dedicado que viajan a través de redes celulares o sistemas cerrados (inalámbricos o cableados), mientras que los sistemas IoT operan a través de redes basadas en IP para enviar y gestionar los datos recopilados a dispositivos de red específicos, como pasarelas, middleware o plataformas en la nube.

M2M determina el funcionamiento de las empresas (o dispositivos) en un solo aspecto; IoT mejora el rendimiento en varios grupos y ve los resultados finales. Un ejemplo doméstico podría ser el de encender un horno a distancia: M2M realiza la operación física de encender el horno mientras que el sistema IoT gestiona las etapas de aceptación de la solicitud, temporización y encendido.

Simulaciones M2M: qué son y para qué sirven

La tecnología Machine to Machine (M2M) tiene como norma fundamental la bidireccionalidad, por lo que todos los componentes que gravitan dentro de este ámbito específico tuvieron que adaptarse. En vista de que la telefonía ha interesado de inmediato a los usuarios de M2M por su gran difusión y rentabilidad, las sims también se han hecho bidireccionales.

La principal característica de estas sims es que están dedicadas exclusivamente al tráfico de datos. El área de voz queda totalmente inhabilitada y, en su lugar, hay un módulo que permite tanto el control como el telecontrol; cada sim está asociada a un número de teléfono que permite a la sala de control realizar determinadas operaciones.

Un ejemplo práctico es el de la gestión de nuevos contadores de electricidad. El empleado acerca al contador el lector en el que está montada la sim, esta recibe los datos, indica qué operaciones hay que realizar en ese contador concreto y comunica instantáneamente al servidor tanto los datos recibidos como las operaciones realizadas. Este, al final del procedimiento, cierra la conexión o indica, a través de la sim, qué otras operaciones hay que realizar.

Las SIM M2M son ese elemento que permite al dispositivo conectado a la red transformarse en un aparato “inteligente” capaz de intercambiar la información entrante y saliente que ha recogido y procesado.

Seguridad informática y M2M

Los sistemas Machine to Machine, pero sobre todo los sistemas IoT, tienen que hacer frente a un aspecto crucial que es el de la seguridad. Esta puede definirse a través de tres cuestiones distintas pero relacionadas: el acceso no autorizado, la intrusión inalámbrica o en la red y la piratería de dispositivos.

El aspecto de la seguridad está en el punto de mira desde 2015, cuando se demostró que era posible conectar un ordenador portátil a dos vehículos de dos fabricantes diferentes y enviar órdenes para que el motor, los frenos, la dirección y otros componentes críticos pudieran controlarse a distancia.

Teniendo en cuenta que el M2M es un componente esencial del IoT y que este, al viajar sobre el protocolo IP, incluso de redes públicas, es muy vulnerable, los numerosos fallos que puede presentar la seguridad del IoT tienen consecuencias directas sobre el entorno físico que nos rodea y sobre los objetos conectados y su propio estado y funcionalidad.

Crear redes VPN autónomas con altos niveles de seguridad, utilizando algoritmos de protección y cifrado, tanto para los dispositivos como para las infraestructuras de red, puede evitar que una o varias de las criticidades mencionadas conviertan nuestro día a día en una pesadilla.

Normas para M2M

Definir normas para M2M es muy complejo por varias razones. En primer lugar, las comunicaciones M2M dependen de muchas tecnologías diferentes (web, inalámbrica, 3G, 4G, etc.) que abarcan varios dominios. Wimax define la arquitectura principal de la red y se basa en los protocolos IEEE 802.16p (básico), 802.11 (WiFi), 802.15.1 (para Bluetooth).

ETSI, que es la arquitectura de red principal M2M, define los requisitos funcionales y de comportamiento de cada elemento de red; ETSI TR 103 167 V1.1.1 permite, por ejemplo, el análisis de amenazas y las contramedidas correspondientes en la capa de servicio M2M.

En cuanto a la telefonía, los estándares son LTE-A y WIMAX II para líneas de datos 4G, HDxPA para líneas de datos 3,5G y EDGE, UMTS y WIMAX para 3G; en algunos casos se sigue utilizando GPRS, pero se está eliminando progresivamente.

En cuanto al uso de interfaces, terminales y servicios a través de Internet móvil, el protocolo estándar es CCSA-TC11, mientras que NITS WGSN se ocupa de la red de sensores, las interfaces de red, la identificación y la seguridad.

Ejemplos de aplicaciones M2M desarrolladas por empresas

La comunicación de Machine to Machine se transformó hoy en día en un ámbito casi cotidiano y se utiliza muy a menudo para la supervisión a distancia en ámbitos muy diversos.

Por ejemplo:

- El sector alimentario (una máquina expendedora, en caso de escasez de producto, envía un mensaje a la red o a la máquina expendedora para solicitar una reposición)

- Hasta el sector energético con el servicio de gestión de la energía

- Desde el suministro hasta la facturación final al cliente a través de contadores inteligentes.

Por tanto, M2M se convirtió en esencial en todas las actividades en las que se necesita una gestión precisa de la cadena de suministro: los operadores de redes, los productores de contenidos, los fabricantes, el mundo de las TIC, los grandes proveedores de servicios y los operadores de plataformas utilizan constantemente M2M, adaptándolo a una amplia gama de necesidades, como la recopilación de datos como la presión, la temperatura o el estado de los equipos.

Controlar el flujo del tráfico (semáforos “inteligentes”) o permitir el seguimiento en tiempo real del estado de los parámetros vitales de los pacientes (para poder dispensar medicamentos cuando sea necesario o supervisar los recursos sanitarios) son solo dos ejemplos del impacto en la vida cotidiana de la tecnología M2M, que, con el desarrollo de la automoción y la gestión de flotas de vehículos, estará cada vez más presente e influirá en nuestras actividades.

El caso Telefónica y Swiss Medical

Dos años atrás, Telefónica desarrolló una solución M2M en colaboración con Swiss Medical, que se encuentra disponible para supervisar de forma remota a cerca de 3000 pacientes crónicos en Argentina. Esta innovadora propuesta permite la monitorización constante de las actividades médicas, garantizando una atención óptima para los pacientes y una gestión eficiente de los servicios cotidianos.

La solución se asegura de que los pacientes reciban la atención adecuada según su condición médica, agilizando la toma de decisiones y el seguimiento de cada caso. Además, fomenta la comunicación entre los pacientes y Swiss Medical al ofrecer servicios de asistencia diaria y llamadas de emergencia con tan solo pulsar un botón, lo que establece una vía directa de comunicación con el personal médico.

Paralelamente, permite a los profesionales de la salud registrar datos e informes sobre la evolución de los pacientes, lo que contribuye a mejorar la gestión y la calidad de los servicios prestados.