Los ataques de phishing en el tercer trimestre de 2025 mostraron un patrón claro: la confianza de los usuarios en los servicios digitales se convirtió en una de las principales herramientas de los atacantes. Según el Informe de Phishing de Marca de Check Point Research, Microsoft encabezó el ranking mundial y apareció en el 40% de los intentos de fraude relevados, una cifra que volvió a ubicar a las plataformas de productividad en el centro del problema.

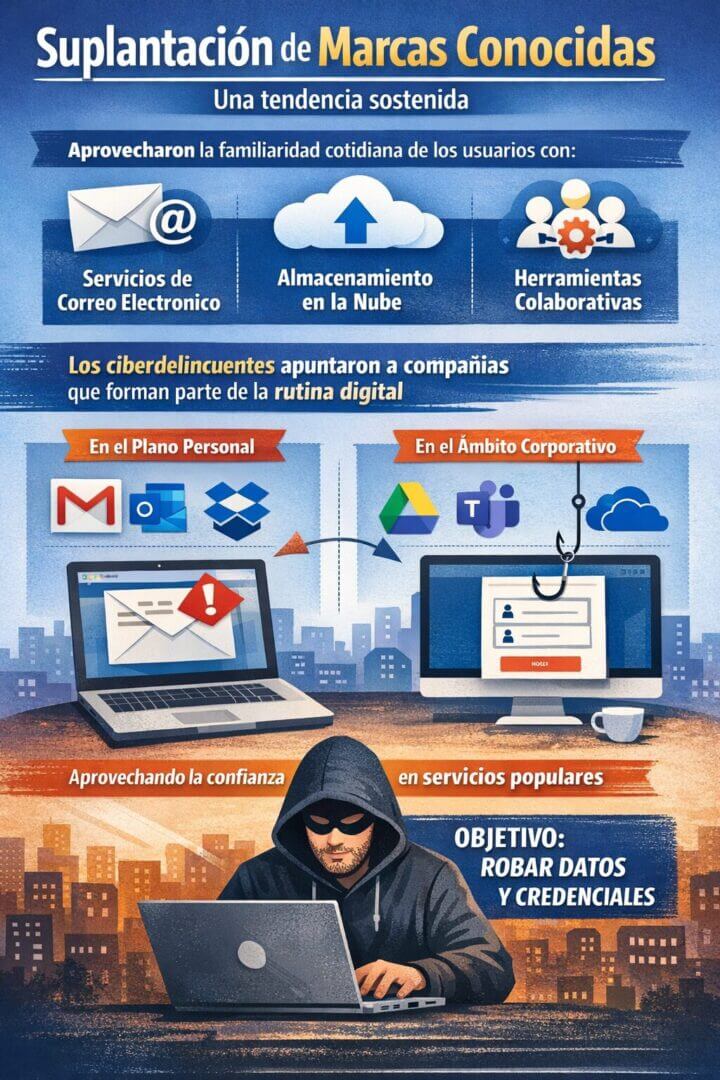

El informe señala que la suplantación de marcas conocidas mantuvo una tendencia sostenida y se apoyó en la familiaridad cotidiana de los usuarios con servicios de correo electrónico, almacenamiento en la nube y herramientas colaborativas. Ese escenario explica por qué los ciberdelincuentes apuntaron a compañías que forman parte de la rutina digital tanto en el plano personal como en el corporativo.

Índice de temas

¿Por qué los ataques de phishing en el tercer trimestre de 2025 apuntaron a Microsoft en un 40%?

Dentro del universo de los ataques de phishing del tercer trimestre de 2025, Microsoft volvió a ocupar el primer lugar como la marca más imitada del mundo. El informe de Check Point Research indica que ese papel se relacionó con la adopción masiva de sus servicios y con la gran circulación de credenciales en ámbitos laborales y educativos.

Detrás de Microsoft quedaron Google, con el 9%, y Apple, con el 6%. En conjunto, estas tres compañías reunieron más de la mitad de la actividad de phishing registrada durante el trimestre. La permanencia de estas marcas en los primeros puestos muestra una estrategia centrada en plataformas que administran identidades digitales, accesos laborales y datos personales.

Marcas más imitadas en ataques de phishing a nivel global

| Posición | Marca | Porcentaje de phishing | Motivo principal de suplantación |

|---|---|---|---|

| 1 | Microsoft | — | Uso extendido de servicios digitales y circulación frecuente de credenciales en ámbitos laborales y educativos |

| 2 | 9% | Familiaridad cotidiana con servicios de correo y herramientas en la nube | |

| 3 | Apple | 6% | Presencia masiva en ecosistemas personales y corporativos |

La lógica es directa: una credencial comprometida abre la puerta a correos, documentos, cuentas asociadas y servicios vinculados. Esa cadena de accesos explica por qué los atacantes priorizan marcas tecnológicas muy utilizadas y percibidas como confiables.

¿Qué rol tuvieron los servicios financieros y logísticos en los ataques de phishing en el tercer trimestre de 2025?

Otro dato relevante de los ataques de phishing del tercer trimestre de 2025 fue el regreso de PayPal y DHL al top 10 global. Ambas marcas habían quedado fuera del ranking durante varios períodos, aunque reaparecieron en el sexto y décimo lugar.

Ese retorno mostró un interés renovado en los servicios financieros y logísticos. En el caso de DHL, los investigadores detectaron un sitio fraudulento que imitaba la página de inicio de sesión oficial y pedía información personal como correos electrónicos, teléfonos y direcciones particulares. La experiencia para las víctimas resultaba familiar y sin alertas visibles.

En una maniobra similar, se identificó un sitio que suplantaba a PayPal y prometía recompensas falsas. A través de técnicas de ingeniería social, los usuarios entregaban contraseñas, credenciales y datos de tarjetas de crédito. El uso de estímulos emocionales, como urgencia o beneficio económico, volvió a tener un peso central.

¿Qué sectores quedaron más expuestos en los ataques de phishing en el tercer trimestre de 2025?

El análisis sectorial de los ataques de phishing del tercer trimestre de 2025 mostró que la tecnología fue el rubro más afectado, seguida por redes sociales y comercio minorista. Esa distribución reflejó la dependencia diaria de los usuarios respecto de plataformas digitales para trabajar, comprar y comunicarse.

El informe advierte que, con la llegada de la temporada alta de compras, los intentos de phishing podrían ampliar su alcance hacia servicios de viajes y logística. En esos casos, la confianza y la expectativa de entregas funcionan como variables que favorecen la manipulación.

Al repasar el escenario, Omer Dembinsky, director de investigación de datos de Check Point Software, sostuvo: “El phishing ya no se limita a correos electrónicos con errores ortográficos o páginas de inicio de sesión mal diseñadas; ahora está generado por IA, es hiperpersonalizado y profundamente engañoso”.

Su declaración muestra un contexto donde la prevención y la seguridad basada en inteligencia artificial pasaron a ocupar un rol más necesario.