La seguridad en entornos cloud-native dejó de ocupar un rol secundario y pasó a condicionar el ritmo de los negocios. El último informe de Red Hat, El estado de la seguridad nativa en la nube 2026, expuso una tensión que ya impacta en las decisiones corporativas.

Las empresas avanzan con rapidez en innovación, pero sus esquemas de protección no acompañan ese movimiento. El resultado se refleja en una dinámica de “caos controlado” que compromete operaciones y resultados.

El estudio reveló que el problema no se limita a fallas técnicas. La gestión de la seguridad atraviesa toda la organización. Equipos de desarrollo, áreas de negocio y liderazgo ejecutivo sienten el impacto de incidentes que ya se volvieron frecuentes. En ese contexto, la seguridad dejó de verse como un gasto operativo y empezó a influir de manera directa en la competitividad.

Diego Sanin, Solution Architect Manager en Red Hat Argentina, sintetizó ese cambio con una definición que marcó el tono del informe. “En 2026, la seguridad ya no es un complemento: es una ventaja competitiva clave y un componente fundamental de la arquitectura nativa en la nube. Las organizaciones que entiendan este desafío como un motor de la agilidad del negocio, y no como un centro de costos, son las que tendrán la capacidad de innovar a escala, ganando la confianza del mercado y garantizando su resiliencia en un entorno digital cada vez más complejo”.

Índice de temas

Incidentes generalizados y presión sobre el negocio

Los datos del informe confirmaron la magnitud del desafío. El 97% de las organizaciones sufrió al menos un incidente de seguridad en entornos cloud-native durante el último año. Las causas principales incluyeron configuraciones incorrectas de infraestructura, que representaron el 78% de los casos, además del uso de vulnerabilidades conocidas y accesos no autorizados a información sensible.

El impacto se extendió más allá de los equipos técnicos. El 74% de las empresas admitió que debió retrasar o desacelerar lanzamientos de aplicaciones por preocupaciones vinculadas a la seguridad. Esa fricción afectó la capacidad de competir en mercados donde la velocidad resulta determinante.

Las consecuencias operativas también se reflejaron en indicadores concretos. Un 52% reportó mayores tiempos de remediación, mientras que el 43% registró caídas en la productividad de los desarrolladores. A su vez, el 32% reconoció pérdida de confianza por parte de clientes, un dato que expuso el vínculo directo entre ciberseguridad y reputación corporativa.

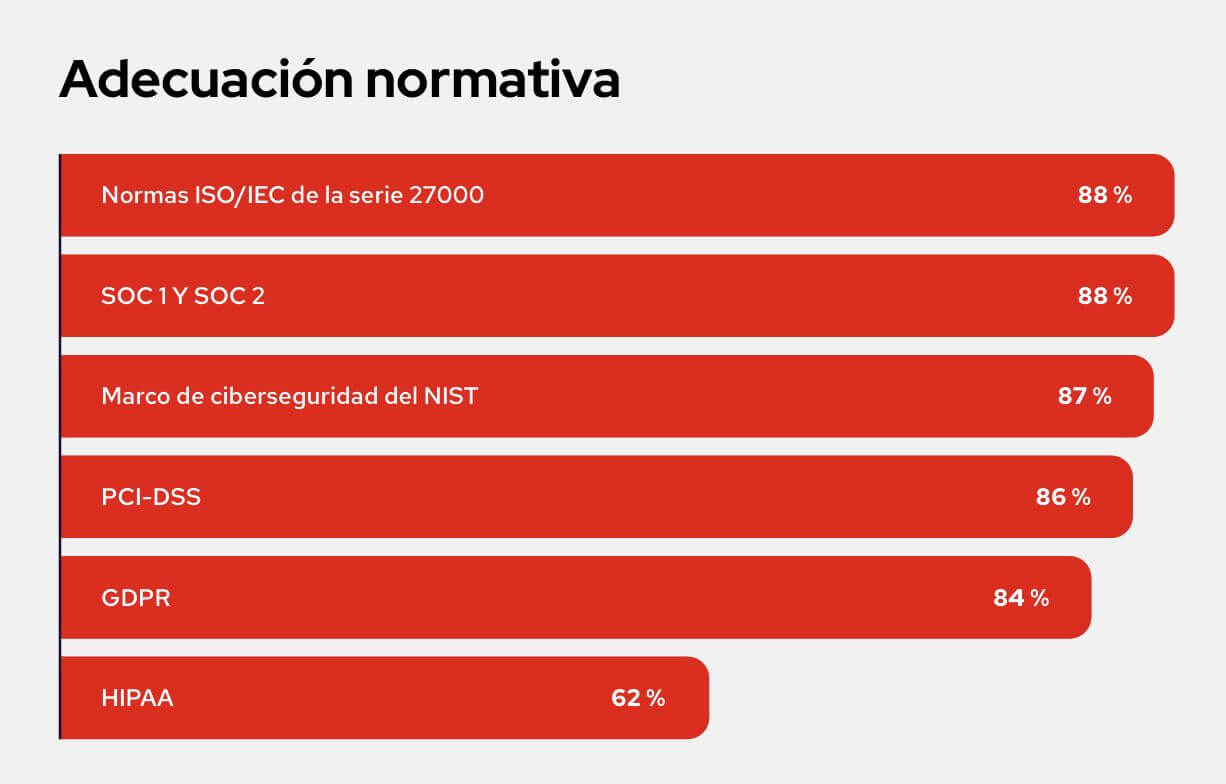

En paralelo, el cumplimiento normativo avanzó con mayor claridad. La serie ISO/IEC 27000 alcanzó niveles de adopción del 88%, lo que mostró que las organizaciones respondieron a exigencias regulatorias. Sin embargo, ese progreso no logró cerrar las brechas estructurales en la gestión de la seguridad.

Confianza alta, estrategia débil y nuevas apuestas tecnológicas

Uno de los puntos más llamativos del informe surgió al analizar la percepción interna de las compañías. El 56% de las organizaciones definió su postura de seguridad como altamente proactiva. Sin embargo, solo el 39% contó con una estrategia madura y bien definida. Incluso, cerca del 22% operó sin documentación formal.

Esa falta de estructura derivó en implementaciones incompletas de controles críticos. La firma de imágenes de contenedores, por ejemplo, apenas alcanzó a la mitad de las organizaciones. La protección en tiempo de ejecución también mostró niveles dispares, lo que dejó expuestas capas sensibles de la operación digital.

Frente a este escenario, las organizaciones ajustaron sus prioridades de inversión. Más del 60% destinó recursos a la automatización de DevSecOps dentro de pipelines de CI/CD, con el objetivo de integrar seguridad en cada etapa del desarrollo. A su vez, el 56% avanzó en la protección de la cadena de suministro de software mediante SBOMs y verificación de dependencias, mientras que el 54% reforzó controles en tiempo de ejecución.

La regulación internacional también influyó en estas decisiones. El 64% consideró la Ley de Resiliencia Cibernética de la Unión Europea como un factor clave al definir inversiones, lo que reflejó la presión global por elevar estándares de seguridad.

En paralelo, la inteligencia artificial ocupó un lugar central. El 58% de las organizaciones la incorporó como eje de planificación en seguridad. Sin embargo, ese avance convivió con un nivel alto de incertidumbre. El 96% manifestó preocupaciones sobre el uso de IA generativa en la nube, con foco en la exposición de datos sensibles, el uso no autorizado de herramientas y la integración de servicios externos inseguros.

La gobernanza apareció como el punto más débil. El 59% de las compañías no contó con políticas internas documentadas para regular el uso de inteligencia artificial. Esa brecha dejó en evidencia un desbalance entre adopción tecnológica y control.

El informe cerró con una hoja de ruta orientada a revertir estas tensiones. Entre las recomendaciones se destacaron la formalización de estrategias de seguridad, la integración de automatización con reglas claras, la protección de la cadena de suministro de software, la unificación entre observabilidad y seguridad, y la definición urgente de marcos de gobernanza para IA.

En ese contexto, la seguridad cloud-native dejó de ser un área técnica aislada. Pasó a definir la capacidad de las organizaciones para escalar operaciones y sostener la confianza del mercado.