La ciberseguridad en retail argentino ya no puede pensarse como un problema técnico aislado. Hoy, una cadena comercial opera en una trama cada vez más compleja de e-commerce, apps, POS, Wi‑Fi para clientes, sistemas de gestión, logística, marketplaces, pasarelas de pago y proveedores externos. Esa arquitectura multiplica las oportunidades de negocio, pero también amplía la superficie de ataque.

“Hoy una empresa no solo tiene un local o una web: tiene e-commerce, redes sociales, sistemas de pago, integraciones con terceros… y cada uno de esos puntos puede ser una entrada para un atacante”, resumió Alberto Padin, CEO de Platinum Ciber, en diálogo con InnovaciónDigital360.

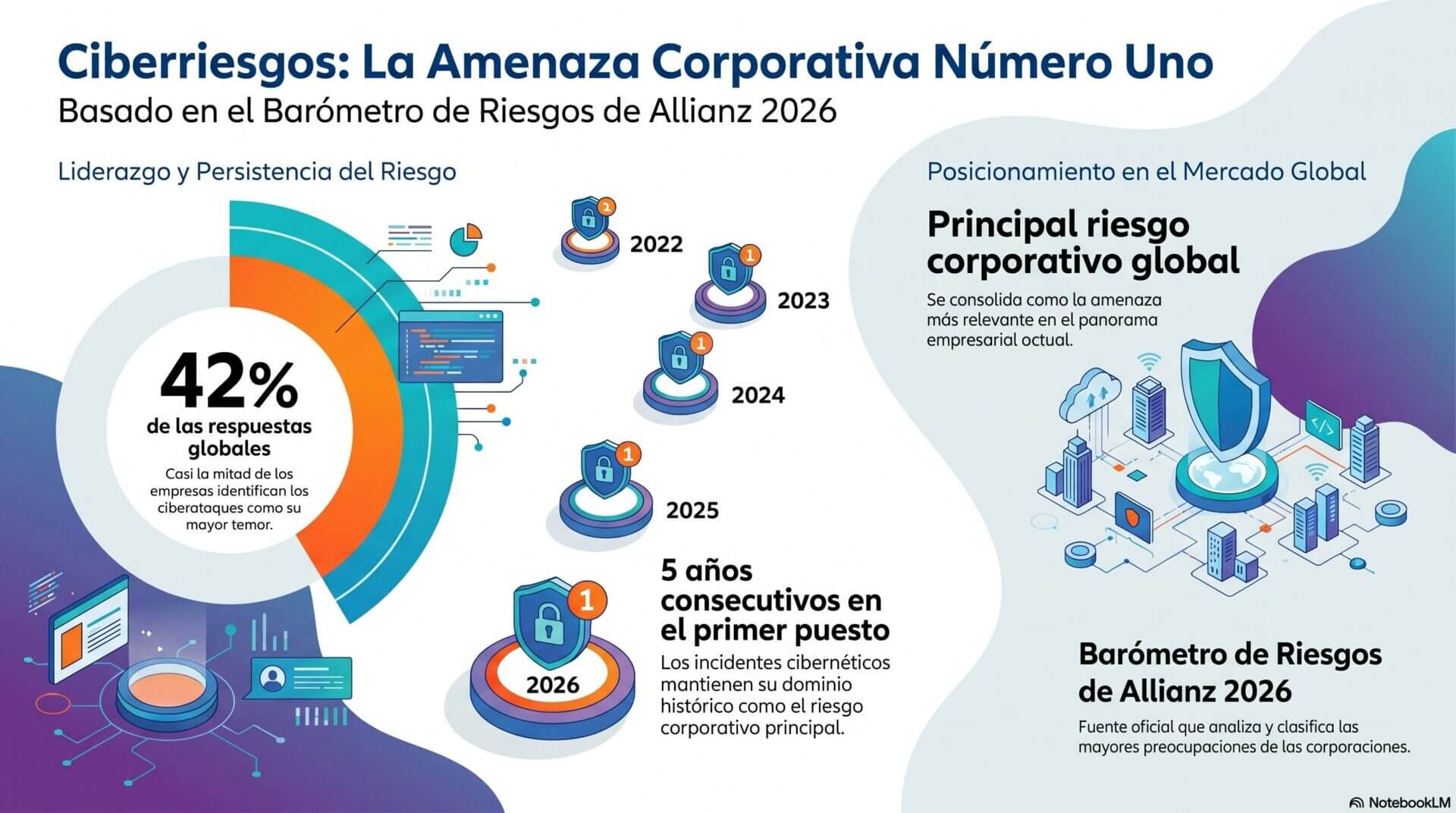

La presión se ve en los datos. En el “Barómetro de Riesgos de Allianz 2026”, los incidentes cibernéticos volvieron a ubicarse como el principal riesgo corporativo global por quinto año consecutivo, con 42% de las respuestas. Al mismo tiempo, el reporte advierte que el retail quedó entre los sectores más expuestos debido a la combinación de altos volúmenes de datos, dependencia operativa y cadenas de terceros cada vez más extensas.

Ese marco también se refleja en la región. El nuevo informe de la OEA y el BID sobre ciberseguridad en América Latina y el Caribe señala avances entre 2020 y 2025, pero remarca que persisten brechas estructurales en el talento, los recursos y la coordinación intersectorial.

En un sector como retail, esas brechas se convierten en un riesgo operativo concreto.

Índice de temas

¿Cuál es hoy el principal desafío de la ciberseguridad en retail argentino?

Leandro Ferrari, CEO de Talsoft TS, sostuvo que el nivel de madurez del sector sigue siendo muy desigual. “El retail argentino avanzó más rápido en transformación digital que en madurez de ciberseguridad. Y cuando eso pasa, la superficie de ataque crece más rápido que la capacidad de controlarla”, advirtió en diálogo con InnovaciónDigital360.

Su diagnóstico no apunta tanto a la falta total de herramientas como a la falta de orden. Ferrari observa accesos mal gestionados, procesos manuales, integraciones desordenadas y una escasa visibilidad del riesgo real. En otras palabras, el problema es de gestión.

Padin coincidió en ese punto, aunque lo plantea con un lenguaje más directo: “La digitalización hizo crecer el negocio, pero también abrió muchas más puertas a los ataques”.

Desde su mirada, muchas empresas del sector crecieron digitalmente más rápido que en seguridad, y eso dejó “agujeros” que antes no existían. “Cuanto más digital es tu negocio, más fácil es que alguien intente meterse si no estás preparado”, resumió.

En retail, además, la consecuencia de una falla es inmediata. Si se cae una integración crítica, una tienda online o una red de sucursal, el impacto se traslada a:

- Ventas

- Cobros

- Despacho

- Atención al cliente

- Reputación

¿Cuáles son los ataques más frecuentes?

Para Ferrari, hoy las amenazas más comunes siguen siendo:

- Phishing

- Robo de credenciales

- Abuso de accesos remotos

- Ransomware

- Fraude sobre cuentas, pagos o integraciones

Pero hay un punto que, a su juicio, definió bien la lógica actual del atacante: “La lógica del atacante es simple: entrar por donde haya menos fricción y mayor retorno”.

Ese retorno en retail no se explica solo por el valor de la información. También tiene que ver con la capacidad de interrumpir la operación, alterar procesos o capturar ingresos. En una empresa donde un incidente puede bloquear ventas o generar fraude en tiempo real, la presión económica sobre la víctima es mucho mayor.

Padin lo sintetizó con otra imagen contundente: “Los ataques ya no son ‘de película’, son cosas bastante concretas que están pasando todos los días”. Y agregó: “Hay ataques que son visibles porque bloquean la operación y otros que pasan desapercibidos, pero todos tienen como objetivo sacar plata”.

También habló de:

- Robo de cuentas de clientes

- Compras fraudulentas

- Explotación de errores en promociones

- Phishing contra empleados

- Secuestro de sistemas para frenar la operación

En todos los casos, dice, el objetivo es monetizar el incidente.

Los informes más recientes van en la misma dirección. El “Informe sobre el costo de una filtración de datos (2025)” de IBM ubicó en US$ 4.400.000 el costo global promedio de una filtración.

El mismo estudio muestra, además, que las empresas con uso extensivo de IA en seguridad lograron ahorros promedio de US$ 1.900.000, mientras que el 97% de las que reportaron incidentes de seguridad vinculados a IA no tenían controles de acceso adecuados y el 63% carecía de políticas de gobernanza para administrarla.

A la vez, Allianz detectó que en el primer semestre de 2025, el 40% de los grandes reclamos cibernéticos ya incluyeron robo de datos, frente al 25% del año anterior, lo que indica que la exfiltración ganó peso entre los ataques con impacto económico.

¿Por qué la omnicanalidad complica la ciberseguridad en retail argentino?

Uno de los cambios más profundos del sector es que el retail ya funciona como un sistema integrado. Lo que ocurre en una sucursal repercute en el stock, las promociones, el despacho, la atención y el canal digital. Sin embargo, la seguridad a menudo sigue administrándose por piezas sueltas.

Ferrari lo definió así: “El gran desafío del modelo omnicanal es que el negocio funciona como un solo sistema, pero la seguridad muchas veces se sigue gestionando por partes”. Para él, ahí aparecen los puntos ciegos entre POS, e-commerce, apps, marketplaces, operadores logísticos y terceros tecnológicos.

Padin reforzó ese diagnóstico desde el lado de las integraciones. “Hoy todo está conectado: Mercado Libre, pasarelas de pago, logística, CRM”, planteó. Y agregó una advertencia que hoy pesa cada vez más en las decisiones de negocio: “La realidad es clara: tu seguridad depende también de terceros que no controlás”.

¿Qué riesgos de red, POS y Wi-Fi impactan en la ciberseguridad?

En esa discusión, Open IT aporta una mirada especialmente valiosa porque aborda el problema en la operación cotidiana de la red y de los dispositivos.

Agustín Ruiz Luque, CEO y cofundador de la compañía, explicó en conversación con InnovaciónDigital360 que uno de los principales riesgos en retail es laconvivencia de entornos muy distintos dentro de una misma infraestructura.

Ese punto es clave porque cuando una red está mal segmentada, un incidente en un entorno periférico puede facilitar el movimiento lateral hacia sistemas mucho más sensibles. En una operación distribuida, además, el problema se agrava debido a:

- Configuraciones débiles

- Firmware desactualizado

- Equipos heterogéneos

- Enlaces entre sucursales que no siempre tienen el mismo nivel de protección

Para Ruiz Luque, la primera prioridad es mucho más básica de lo que suele suponerse: “Lo primero es tener visibilidad total, saber exactamente qué dispositivos están conectados, con qué versión de software y con qué nivel de exposición”. Desde esa base, recomendó:

- Gestión centralizada de endpoints

- Políticas de actualización automática

- EDR

- XDR

- Controles de acceso basados en identidad y contexto

Su concepto de fondo también marca un cambio de época. “En retail es clave asumir que el perímetro tradicional ya no existe”, afirmó. Desde esa lógica, un enfoque de Zero Trust deja de ser una tendencia aspiracional para convertirse en una forma concreta de reducir el impacto que puede tener un dispositivo comprometido en toda la operación.

Ese razonamiento se alinea con dos referencias técnicas que el sector no debería perder de vista.

Por un lado, el PCI DSS establece la base de requisitos técnicos y operativos para proteger datos de pago y se aplica a todas las entidades que almacenan, procesan o transmiten datos de tarjetas.

Por el otro, CISA insiste en que las organizaciones deben revisar y priorizar las vulnerabilidades incluidas en su Known Exploited Vulnerabilities Catalog, precisamente porque se trata de fallas que ya fueron explotadas en el mundo real.

¿Cuáles son los principales riesgos de ciberseguridad para el e-commerce?

En el caso del e-commerce, Ferrari advirtió que el error más común es creer que el riesgo está contenido en la plataforma pública. “Muchas empresas creen que por usar una plataforma conocida o una pasarela reconocida el problema ya está resuelto, y no es así”, sostuvo.

Desde su perspectiva, los riesgos principales se centran en la disponibilidad, la integridad y la confianza. Si la tienda no vende, el impacto es inmediato. Pero también lo es si se altera una promoción, se compromete una API, se exponen datos de clientes o queda abierta una credencial de terceros.

En ese punto, Open IT vuelve a sumar una mirada operativa útil para ejecutivos. Ruiz Luque advirtió que no alcanza con mirar el frente visible del negocio digital: las APIs expuestas y los picos de tráfico mal gestionados también pueden transformarse en un riesgo real para la continuidad del negocio.

En otras palabras, la seguridad del canal online no depende solo de la plataforma, sino de la forma en que se gobiernan los accesos, las integraciones, la red y la capacidad de detectar comportamientos anómalos antes de que se conviertan en incidente.

Principales riesgos de ciberseguridad para el e-commerce

| Riesgo principal | Qué puede pasar | Impacto en el negocio |

|---|---|---|

| Caída de la tienda online | El sitio deja de estar disponible por fallas, ataques o picos de tráfico mal gestionados | Se frenan las ventas de inmediato y cae la facturación |

| Alteración de promociones o contenidos | Se modifica una oferta, un precio o información clave sin autorización | Puede haber pérdidas económicas, reclamos de clientes y daño reputacional |

| Compromiso de APIs | Una API expuesta o mal protegida abre una puerta de acceso no deseada | Se afecta la operación, se filtran datos o se interrumpen procesos críticos |

| Exposición de datos de clientes | Quedan al descubierto datos personales o información sensible | Aumenta el riesgo legal, se pierde confianza y se daña la marca |

| Credenciales de terceros abiertas o mal gestionadas | Un acceso de proveedores, socios o servicios integrados queda vulnerable | Un tercero puede transformarse en punto de entrada para un incidente |

| Mala gestión de accesos e integraciones | No se controlan bien los permisos, usuarios o conexiones entre sistemas | Se amplía la superficie de riesgo y se facilita un acceso no autorizado |

| Falencias en la red y en la detección temprana | No se identifican a tiempo comportamientos anómalos o amenazas | Un problema menor puede escalar y afectar la continuidad del negocio |

| Exceso de confianza en la plataforma | Se cree que usar una plataforma conocida o una pasarela reconocida alcanza | El foco se corre de los verdaderos puntos débiles de la operación |

¿Por qué la detección temprana y la concientización son claves en la ciberseguridad en retail argentino?

Open IT también pone el acento en un cambio importante de enfoque. “Hoy ya sabemos que todas las empresas van a ser atacadas y el foco está en cuán rápido lo detectará y en su postura de resiliencia”, planteó Ruiz Luque. Para él, el monitoreo, la correlación de eventos y el análisis de comportamiento son críticos porque permiten identificar anomalías antes de que el incidente se traduzca en caída de ventas, indisponibilidad de cajas o fraude.

Ese punto conecta con otra dimensión que en retail suele subestimarse: el factor humano. Ruiz Luque fue tajante: “La concientización debe ser continua, práctica y adaptada al rol. No alcanza con una capacitación anual genérica”. La recomendación es especialmente pertinente en organizaciones con alta rotación, equipos distribuidos y presión comercial permanente.

La investigación académica más reciente también apunta en ese sentido. Un estudio difundido por la Universidad del Sur de Florida en noviembre de 2025 concluyó que el entrenamiento contra phishing funciona mejor cuando la retroalimentación se comparte de forma más amplia y no solo con quienes hicieron clic, porque así se fortalece el aprendizaje colectivo en lugar de generar respuestas defensivas individuales.

Padin vuelve a ponerle palabras simples a ese riesgo cultural. “El error más peligroso es pensar: ‘a mí no me van a atacar’”, advirtió. Y completó con una frase que hoy describe bien la escala del problema para el segmento PyME: “Hoy los ataques están automatizados. No te eligen, te encuentran”.

Qué debería hacer hoy un ejecutivo de retail

A la hora de pasar del diagnóstico a la acción, Ferrari propone una hoja de ruta concreta.

- Ordenar identidades y accesos

- Proteger los procesos que sostienen ventas y continuidad

- Dejar de gestionar ciberseguridad como una suma de herramientas y empezar a manejarla como un sistema de decisiones

Open IT suma otra capa: para muchas compañías, apoyarse en servicios gestionados puede ser una manera realista de elevar capacidades sin intentar construir desde cero un equipo 24×7. “La principal ventaja es escala y especialización”, señaló Ruiz Luque.

Y agregó que un proveedor especializado puede aportar “monitoreo continuo, respuesta temprana y buenas prácticas probadas”, algo particularmente valioso en entornos con crecimiento y con dispersión geográfica

Padin, por su parte, deja la conclusión más directa de toda la nota: “Hoy la pregunta no es si te van a atacar, sino cuándo y qué tan preparado estás”. Y cierra con una definición que traduce la discusión técnica al lenguaje que mejor entiende un ejecutivo comercial: “Porque en retail, cuando los sistemas se caen o hay fraude, el impacto no es técnico… es directo en la caja”.

Ese es, en definitiva, el punto central. La ciberseguridad en retail argentino ya no se mide solo por controles, compliance o tecnología comprada. Se mide por la capacidad de una empresa para seguir vendiendo, cobrando, despachando y atendiendo clientes aun cuando el entorno digital se vuelve más hostil.