Durante años, muchas compañías pensaron la ciberseguridad como una carrera de resistencia: detectar, analizar, corregir y volver a empezar. Sin embargo, ese modelo empieza a mostrar sus límites. Un nuevo informe de Fortinet plantea un escenario más exigente. Los atacantes, además de ser más numerosos, actúan a una velocidad que deja cada vez menos margen para reaccionar.

El dato que mejor resume el cambio es el tiempo de explotación de vulnerabilidades críticas. Según FortiGuard Labs, la unidad de inteligencia de amenazas de Fortinet, esa ventana se redujo a entre 24 y 48 horas. En reportes anteriores, el promedio era de 4,7 días. La diferencia no debe soslayarse.

Para una empresa, pasar de varios días a apenas uno o dos implica revisar por completo cómo prioriza parches, monitorea activos y activa respuestas de emergencia.

Este cambio en los tiempos de explotación se debe al uso de inteligencia artificial en fases tempranas del ataque, como el reconocimiento de objetivos y la explotación inicial. En algunos casos, los intentos comenzaron apenas unas horas después de que se hicieran públicas ciertas vulnerabilidades, como ocurrió con React2Shell.

Lo cierto es que, si los atacantes pueden convertir una novedad técnica en una oportunidad de ataque casi de inmediato, las defensas organizacionales ya no pueden depender de procedimientos lentos ni de decisiones fragmentadas.

Índice de temas

Argentina bajo presión: millones de intentos de ciberataques

En Argentina, el reporte contabilizó 5.700 millones de intentos de ciberataques durante 2025 y 2.000 millones de escaneos activos. En América Latina, la cifra regional llegó a 843.300 millones de intentos, con Brasil, México y Colombia como los países más golpeados.

Pero el volumen es sólo una parte de la historia. El punto central del reporte es que el cibercrimen está dejando atrás la lógica del ataque masivo e indiscriminado para avanzar hacia operaciones más rápidas, precisas y automatizadas.

Fortinet advierte por ataques cada vez más automatizados

Fortinet describe un ecosistema en el que distintos actores cumplen funciones específicas: algunos venden acceso, otros controlan redes de bots, otros empaquetan herramientas ofensivas y otros ejecutan ataques con fines de extorsión o de robo de información.

Derek Manky, VP Global de Inteligencia de Amenazas en FortiGuard Labs, lo resume en una frase: “El cibercrimen se ha convertido en una de las amenazas más persistentes y costosas a nivel global”. En su análisis, el uso de agentes de inteligencia artificial permite llevar a cabo ataques más sofisticados. De esta forma, las empresas se ven obligadas a incorporar defensas capaces de operar a la misma velocidad que las amenazas.

Ransomware: menos barreras, más víctimas

El ransomware muestra con especial crudeza esta nueva dinámica. FortiRecon identificó 7.831 víctimas confirmadas a nivel mundial, frente a unas 1.600 del año anterior. El aumento fue del 389%, casi cinco veces más en un solo año. Los sectores más afectados fueron manufactura, servicios financieros y comercio, con mayor concentración de casos en Estados Unidos, Canadá y Alemania. El crecimiento aparece vinculado a la disponibilidad de herramientas criminales potenciadas por IA, como WormGPT y FraudGPT, que reducen la barrera técnica para atacar y permiten escalar operaciones con mayor rapidez.

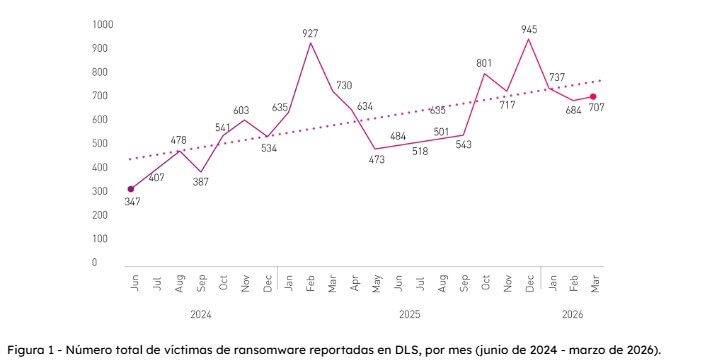

La actividad del ransomware se mantuvo elevada en el primer trimestre de 2026, una continuidad de la tendencia observada durante el último año.

Check Point advierte que el ransomware se consolida en menos grupos, pero más fuertes

De acuerdo con el informe “Estado del Ransomware del primer trimestre de 2026”, de Check Point Research, la cantidad de ataques continúa cerca de niveles históricamente altos. Sin embargo, el dato más sobresaliente radica en cómo se está reorganizando el ecosistema criminal.

La actividad comienza a concentrarse en menos grupos. Durante el primer trimestre de 2026, Check Point Research identificó 2.122 organizaciones mencionadas en sitios de filtración de datos vinculados a ransomware. La cifra convierte al período en el segundo primer trimestre con más casos registrados.

El dato confirma que el ransomware dejó de comportarse como una amenaza de apariciones esporádicas. La actividad se sostiene en un piso alto y estable, con una continuidad que obliga a las organizaciones a revisar su preparación, su capacidad de respuesta y su exposición ante ataques de extorsión digital.

Uno de los cambios más relevantes del trimestre fue la concentración de víctimas en manos de los principales actores. Los 10 grupos de ransomware más activos reunieron el 71% de todas las víctimas, lo que marca un giro frente a la fragmentación que había predominado durante buena parte de 2025.

Paralelamente, el informe de Fortiner subraya un cambio en la forma de seleccionar blancos. La telemetría de FortiGate IPS registró una baja interanual del 22% en los intentos de fuerza bruta. A primera vista podría parecer una mejora, pero el informe sugiere otra lectura: los atacantes están usando menos volumen indiscriminado y más precisión. Aun con esa caída, la actividad sigue siendo enorme: alrededor de 67.600 millones de eventos globales de fuerza bruta, equivalentes a unos 185 millones por día. Además, los intentos de explotación aumentaron un 25,49% año contra año.

La nube y el problema de la identidad digital

La nube aparece como otro frente crítico, aunque no necesariamente por fallas técnicas en la infraestructura. Según FortiCNAPP, la mayoría de los incidentes cloud durante 2025 se originaron en credenciales robadas, expuestas o utilizadas de manera indebida. Salud y comercio fueron los sectores más afectados, en parte por la cantidad de usuarios, la complejidad de los accesos y la integración de múltiples sistemas. En otras palabras, el perímetro ya no está sólo en servidores o redes: también está en cada identidad digital mal protegida.

El robo de información también está cambiando de escala. Fortinet observa una transición de la sustracción de credenciales individuales hacia paquetes completos de datos. En los mercados clandestinos, las “bases de datos” y las compilaciones de contraseñas representaron el 67,12% de la información ofrecida o compartida. Esa combinación de datos personales, credenciales y contexto almacenados en los navegadores permite a los atacantes reducir pasos, elegir mejor a sus víctimas y acelerar la explotación.

La conclusión que deja el informe es que defenderse como antes ya no alcanza. La ciberseguridad no puede funcionar con calendarios pensados para otra época, ni con procesos que esperan días para actuar frente a vulnerabilidades que pueden ser explotadas en horas. Si el delito digital se industrializa, automatiza y usa inteligencia artificial para ganar eficiencia, las organizaciones necesitan responder con una arquitectura defensiva igual de coordinada.